Le principe « Bring your own device » avec des appareils Apple

Le principe « Bring your own device » est désormais monnaie courante. Mais pour les entreprises, il peut représenter un défi. Comment s’assurer que les données de l’entreprise ne se mélangent pas avec les données privées stockées sur l’appareil ? Sur les appareils Apple, c’est très facile.

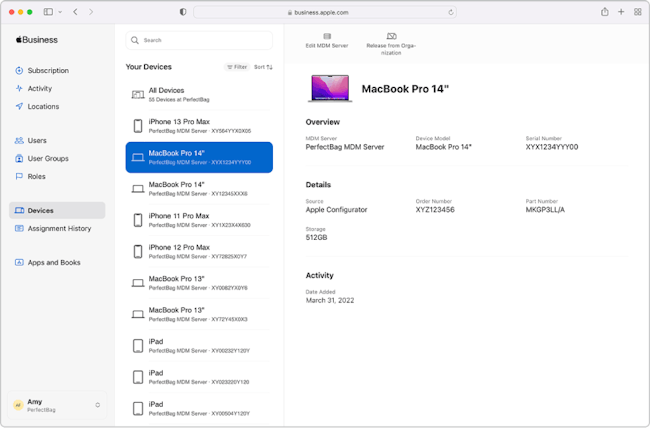

Les entreprises et les organisations sont de plus en plus souvent confrontées à des employés qui utilisent leurs appareils personnels à des fins professionnelles. Par exemple, parce qu’ils travaillent en partie à domicile. De nos jours, le principe « Bring your own device » (BYOD) n’est plus un problème, et certainement pas lorsque votre entreprise et vos collaborateurs utilisent des appareils Apple. Grâce à des outils de gestion intelligents comme Apple Business Manager et une solution MDM, vous vous assurez que votre collaborateur pourra utiliser en toute sécurité le réseau, les applications et les données de l’entreprise, tout en gardant l’accès à ses applications et données privées. Cette sécurité s’applique dans les deux sens grâce à macOS, iOS et iPadOS : les données de l’entreprise sont protégées contre la perte de données et les données privées ne sont pas visibles par l’administrateur. Comment cela fonctionne-t-il exactement ?

Apple Business Manager et gestion des identifiants Apple

Les identifiants Apple bien connus constituent la clé de voûte de cette utilisation parallèle. Tous ceux qui se servent d’appareils Apple en privé le savent : lorsque vous les utilisez pour la première fois, vous créez un identifiant Apple ou vous vous connectez avec un identifiant existant. Vous pouvez ensuite accéder aux applications de l’App Store, à iTunes, à votre courrier électronique et à votre calendrier.

À l’arrière-plan, de nombreux processus sont également mis en place. Par exemple, le système d’exploitation de votre Mac, iPhone ou iPad crée plusieurs éléments de sécurité, dont un « trousseau », une base de données cryptée qui stocke les identifiants de connexion, les mots de passe et d’autres éléments de sécurité.

Les personnes qui reçoivent un appareil Apple de leur entreprise obtiennent également un identifiant Apple de l’organisation, appelé « identifiant Apple géré ». Lorsque vous l’utilisez pour les appareils de l’entreprise, ce n’est pas vous, mais l’administrateur informatique (ou la société à laquelle cette gestion est confiée) qui contrôle ce qui est autorisé ou non avec l’identifiant Apple, quelles applications utiliser et qui a accès à quelles ressources au sein de l’entreprise.

Dans le cas du BYOD, il est possible de faire coexister les deux identifiants Apple – le vôtre et celui de l’entreprise – sans qu’ils se gênent mutuellement.

Des mondes distincts

L’avantage est que l’utilisation d’identifiants Apple gérés permet de garantir la séparation des données. C’est comme si deux personnalités existaient à l’intérieur de l’appareil, sans se connaître.

Comme indiqué, l’administrateur de l’entreprise ne peut jamais accéder aux données privées. C’est notamment le cas pour les logiciels Apple tels que Mail et Calendrier. Les applications tierces peuvent également être séparées, mais seulement si elles remplissent certaines conditions (voir l’encadré « Pour l’administrateur informatique »).

Inversement, l’administrateur souhaite également s’assurer que les données ne tombent pas entre de mauvaises mains. Apple y veille grâce à la création d’un iCloud Drive séparé, qui ne contient que les données de l’entreprise. Si les utilisateurs souhaitent ouvrir un document, ils ne peuvent le faire qu’à partir d’une application installée par l’entreprise. L’utilisateur ne peut pas non plus utiliser la fonction « enregistrer sous » pour sauvegarder le document dans son environnement privé.

Le système va même jusqu’à interdire aux utilisateurs de transférer des données d’une application d’entreprise à une application privée par copier/coller.

Suppression sécurisée

Lorsqu’un utilisateur quitte l’entreprise, l’administrateur peut faire en sorte que les données de l’entreprise soient automatiquement supprimées à distance. Cela peut également se produire en cas de vol ou de perte de l’appareil. En revanche, l’administrateur ne peut pas intégralement supprimer l’appareil ; ceci relève de la responsabilité de l’utilisateur.

Le BYOD est une évolution majeure récente. Les collaborateurs se sentent plus à l’aise, plus reconnus et plus productifs lorsqu’ils sont autorisés à travailler sur l’équipement de leur choix. Les études montrent également que de nombreux travailleurs choisissent de travailler avec des appareils Apple. Cela concerne aussi bien le Mac que l’iPhone et l’iPad.

Vous voulez en savoir plus sur le BYOD et Apple ?

Vous voulez savoir comment déployer le BYOD avec des appareils Apple dans votre entreprise ?